[SOC] YARA

Introduction

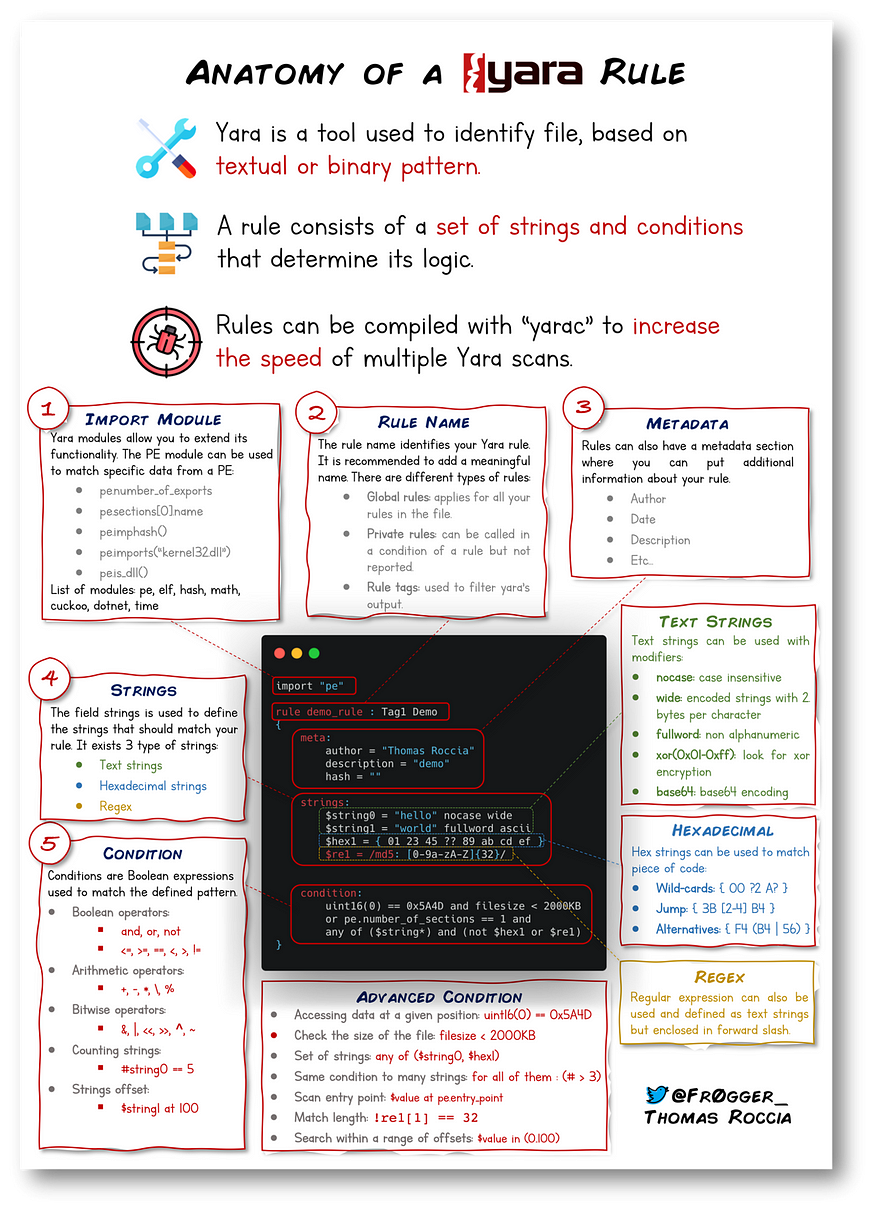

Le YARA est un langage pour écrire des règles de détection de malware.

Il s'agit d'un langage simple et descriptif qui est adopté par le grand public.

Il est découpé par section qui ont chacune leur utilité.

Source

- TryHackMe - Yara

- Cuckoosandbox - Sandbox pour tester vos règles Yara

- PEfile - Scan les exécutables Windows PE

Annexes

Anatomie d'une règle

Manuel

Installation

Meta

Cette section permet de donner des informations complémentaires qui ne seront pas interprêtés comme le ferait un commentaire dans du code.

Par exemple on peut utiliser le mot-clé desc, pour donner une description à notre règle afin qu'elle soit plus explicite pour les utilisateurs.

Strings

Cette section permet de détecter des chaînes de caractères présente dans les fichiers.

Voici un exemple d'utilisation :

rule helloworld_checker{

strings:

$hello_world = "Hello World!"

condition:

$hello_world

}On peut aussi détecter des chaînes multiples :

rule helloworld_checker{

strings:

$hello_world = "Hello World!"

$hello_world_lowercase = "hello world"

$hello_world_uppercase = "HELLO WORLD"

condition:

any of them

}Opérateurs

Comme dans les langages de programmation traditionnels, on peut utiliser des opérateurs pour nos conditions :

rule helloworld_checker{

strings:

$hello_world = "Hello World!"

condition:

#hello_world <= 10

}| Opérateurs |

Descriptions |

| <= |

Plus petit ou égal |

| >= |

Plus grand ou égal |

| != |

Différent de |

Combinaisons

On peut utiliser les mot-clés suivants pour combiner nos conditions :

| Mot-clés |

Descriptions |

| and |

Les deux conditions doivent être valides |

| or |

Au moins l'une des deux conditions doit être valide |

| not |

Inverse la condition (true devient false et false devient true) |

Voici un exemple pour vérifier si la chaîne est présente et si la taille du fichier est inférieure à 10KB :

rule helloworld_checker{

strings:

$hello_world = "Hello World!"

condition:

$hello_world and filesize < 10KB

}Lancer le scan

yara <RULE>.yar <FILE_TO_SCAN>Si la règle match, la commande renverra le nom de la règle qui a matchée ainsi que le nom du fichier qui a matché.

Scanners d'IOC basés sur Yara

Loki

Mettre à jour la base de signature

python loki.py --updateLancer un scan d'un dossier

python loki.py -p <DIR>YarGen

Cet outil permet de créer une règle Yara à partir d'un ou plusieurs fichiers connus pour être malveillants.

Il va se baser sur les chaînes de caractères et les informations pour générer la règle qui va détecter le ou les fichiers.

Téléchargement

Mettre à jour l'outil

python3 yarGen.py --updateCela va mettre à jour la base avec les chaînes et les opcodes.

Créer une règle

python3 yarGen.py -m <FILE_PATH> --excludegood -o <OUTPUT.yar>Bien que l'outil soit fonctionnel, il est recommandé d'éditer la règle pour supprimer les chaînes qui pourraient lever des faux-positifs.