# Threat Intelligence (CTI)

Un ensemble de ressources pour la CTI et comprendre les menaces cyber.

# [CTI] Ressources

## Introduction

Plusieurs types de ressources sont nécessaires en CTI, notamment les outils et les frameworks pour collecter ou enrichir vos listes d'IOCs, et les ressources pour comprendre les menaces et connaître les acteurs malveillants.

## IOCs

#### CI Bad Guys

- [https://threatfeeds.io/?feed=CI%20Bad%20Guys](https://threatfeeds.io/?feed=CI%20Bad%20Guys)

#### Duggytuxy

- [https://github.com/duggytuxy/malicious\_ip\_addresses](https://github.com/duggytuxy/malicious_ip_addresses)

## Actualités des menaces et CVE

#### Awesome annual reports

Repos Github actualisé avec les derniers rapports de threat intelligence :

- [https://github.com/jacobdjwilson/awesome-annual-security-reports](https://github.com/jacobdjwilson/awesome-annual-security-reports)

#### Malpedia

- [https://malpedia.caad.fkie.fraunhofer.de/library](https://malpedia.caad.fkie.fraunhofer.de/library)

#### AttackerKB

- [https://attackerkb.com/](https://attackerkb.com/)

#### Krebs on Security

- [https://krebsonsecurity.com/](https://krebsonsecurity.com/)

#### The Hacker News

- [https://thehackernews.com/](https://thehackernews.com/)

#### ThreatPost

- [https://threatpost.com/](https://threatpost.com/)

#### Dark Reading

- [https://www.darkreading.com/](https://www.darkreading.com/)

#### Zeroday Initiative

Permet de suivre les dernières CVE sorties :

- [https://www.zerodayinitiative.com/advisories/published/](https://www.zerodayinitiative.com/advisories/published/)

#### Onion 666

Permet de trouver les liens vers le dark net

- [https://onion666.com/ON66IkM6Ybnv.html](https://onion666.com/ON66IkM6Ybnv.html)

- [https://darknet-tor.com/meilleurs-sites-onion-deepweb.php](https://darknet-tor.com/meilleurs-sites-onion-deepweb.php)

#### DeepDarkCTI

Donne des feeds sombres à suivre vers le darknet, Telegram et autres :

- [https://github.com/fastfire/deepdarkCTI](https://github.com/fastfire/deepdarkCTI)

# [CTI] Nuclei

## Introduction

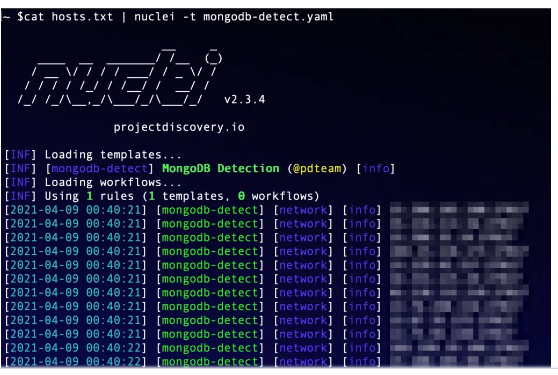

Le logiciel Nuclei permet de tester l'exploitabilité d'une vulnérabilité sur des systèmes grâce à des templates au format YML.

[](https://wiki.neopipe.fr/uploads/images/gallery/2024-07/image.png)

## Installation & MAJ

#### Projet

- [https://github.com/projectdiscovery/nuclei](https://github.com/projectdiscovery/nuclei)

#### Installation

Pour installer Nuclei (go doit être installé au préalable) :

```bash

go install -v github.com/projectdiscovery/nuclei/v3/cmd/nuclei@latest

```

#### MAJ

Pour mettre à jour **Nuclei** :

```bash

nuclei -update

```

Pour mettre à jour les **templates** :

```bash

nuclei update

```

## Manuel

#### Exemple template

Voici un exemple de template pour une CVE SSH (**cve-2024-6387.yaml**) :

```yaml

id: CVE-2024-6387

info:

name: RegreSSHion detect (based on software version)

author: UnaPibaGeek

severity: High

description: Regression (CVE-2024-6387) software version checker.

classification:

cve-id: CVE-2024-6387

metadata:

max-request: 2

vendor: OpenSSH

product: OpenSSH

tags: cve,cve2024,regression,openssh,ssh

tcp:

- host:

- '{{Hostname}}'

- '{{Host}}:22'

inputs:

- data: "SSH-2.0-OpenSSH_9.0\r\n"

matchers:

- type: regex

part: body

regex:

- 'OpenSSH_(8\.[5-9]p[1-2]?|9\.[0-7]p[1-2]?|[0-3]\.[0-9]p[1-2]?|4\.[0-3]p[1-2]?)'

```

#### Liste des cibles

Ici nous ciblerons des adresses IPs que nous indiquerons dans le fichier **ips.txt** :

```

192.168.5.40

```

En cas d'attaque web, il peut s'agir d'URL et non d'adresse IP.

#### Exécution d'un template

```bash

nuclei -t cve-20224-6387.yaml -l ips.txt

```

# [CTI] Shodan

## Introduction

Shodan est un moteur de recherche permettant de trouver des machines exposées sur Internet avec des filtres.

[](https://wiki.neopipe.fr/uploads/images/gallery/2024-10/mDpimage.png)

## Manuel

Vous pouvez accéder à l'interface de Shodan :

- [https://www.shodan.io/dashboard](https://www.shodan.io/dashboard)

#### Usage

```

:

```

#### Filtres

Voici quelques filtres courants :

| **Filtres**

|

| ip

|

| port

|

| org

|

| country

|

| city

|

| product

|

| version

|

| os

|

Sinon voici la liste complète des filtres :

- [https://www.shodan.io/search/filters](https://www.shodan.io/search/filters)

#### Exemples

- Chercher des informations sur une IP spécifique :

```

ip:8.8.8.8

```

Chercher toutes les machines françaises de l'hébergeur Scaleway :

```

country:FR org:scaleway

```

Chercher toutes les machines Ubuntu ayant un service SSH :

```

os:ubuntu port:22

```

Vous pouvez retrouver plus d'exemples :

- [https://www.shodan.io/search/examples](https://www.shodan.io/search/examples)

- [https://github.com/BushidoUK/OSINT-SearchOperators/blob/main/ShodanQueriesAppliances.csv](https://github.com/BushidoUK/OSINT-SearchOperators/blob/main/ShodanQueriesAppliances.csv)

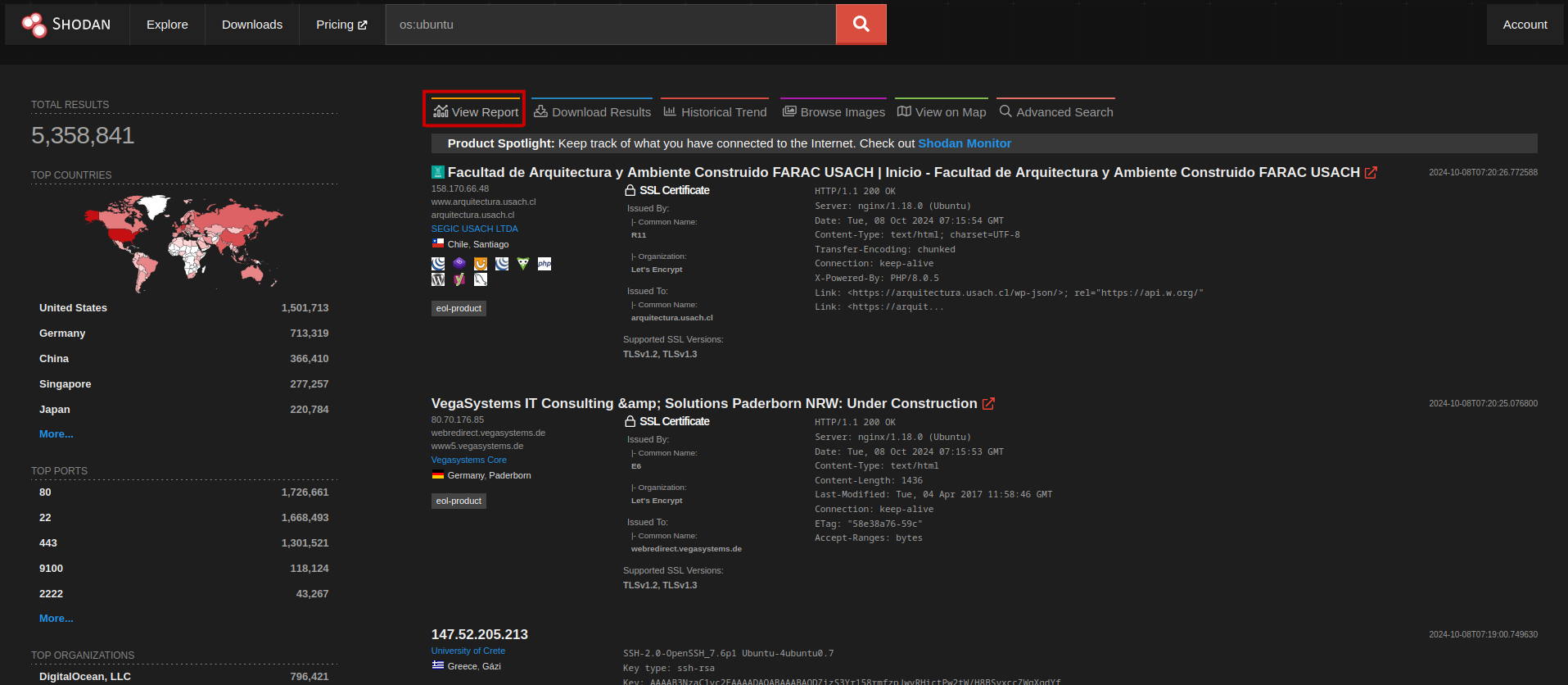

#### Analyse

Vous pouvez analyser les résultats rapidement grâce à la section **View Report** :

[](https://wiki.neopipe.fr/uploads/images/gallery/2024-10/shodan-1.png)

On voir les ports les plus exposés, les services les plus utilisés, les hébergeurs les plus utilisés pour ces machines etc :

[](https://wiki.neopipe.fr/uploads/images/gallery/2024-10/YsJimage.png)

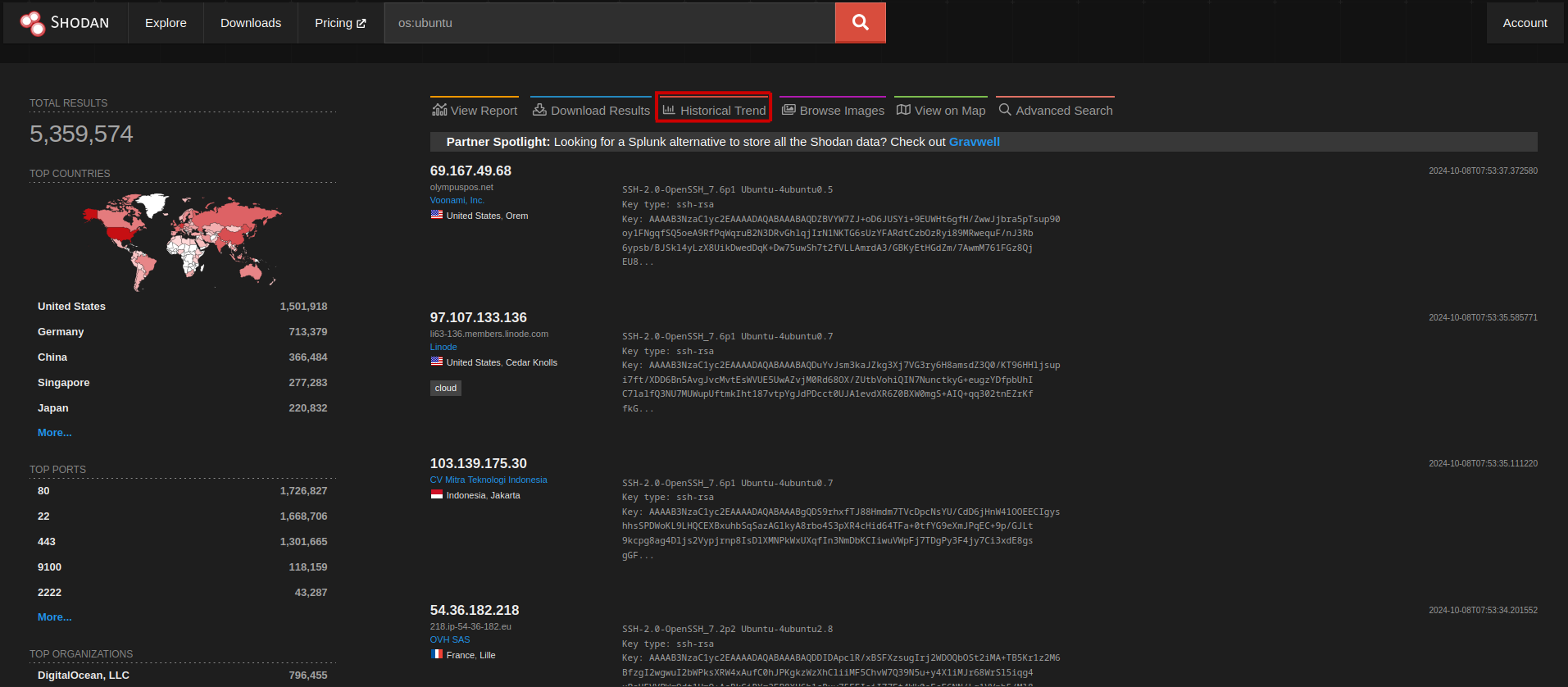

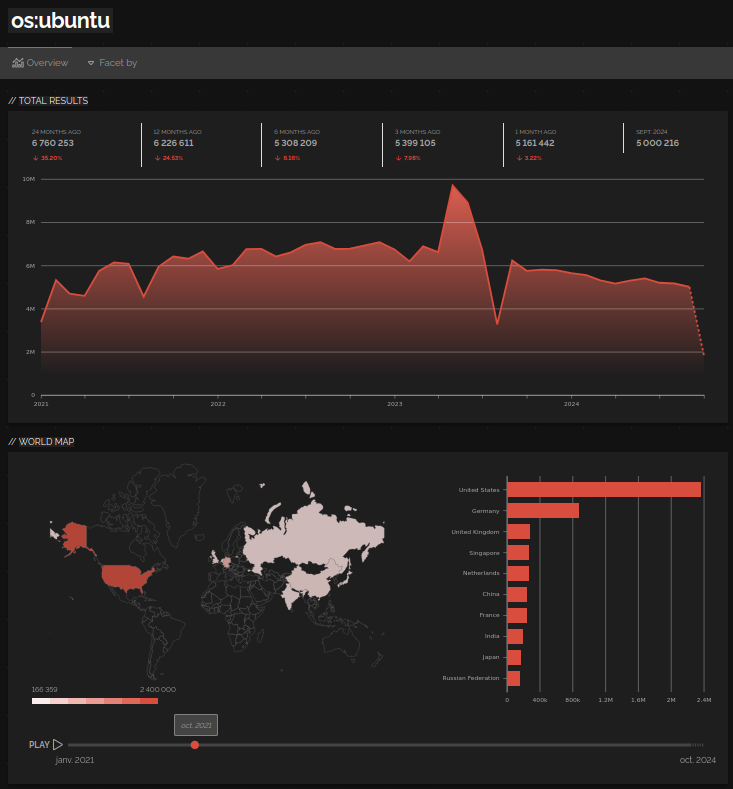

Vous pouvez aussi consulter les statistiques pour cette query dans le temps grâce à l'onglet **Historical Trends** :

[](https://wiki.neopipe.fr/uploads/images/gallery/2024-10/shodan-4.png)

[](https://wiki.neopipe.fr/uploads/images/gallery/2024-10/shodan-3.png)

#### Tracking de serveurs C2

Certains filtres ont été mis en place pour chercher des serveurs de commande et contrôle (C2) :

- [https://github.com/BushidoUK/OSINT-SearchOperators/blob/main/ShodanAdversaryInfa.md](https://github.com/BushidoUK/OSINT-SearchOperators/blob/main/ShodanAdversaryInfa.md)

| **Serveurs C2**

| **Filtres**

|

| Metasploit

| http.favicon.hash:-12788697

ssl:MetasploitSelfSignedCA

http.html:"msf4"

|

| Cobalt Strike

| ssl.jarm:07d14d16d21d21d07c42d41d00041d24a458a375eef0c576d23a7bab9a9fb1

port:443

ssl.cert.serial:146473198

product:"Cobalt Strike Beacon"

http.html:"cs4.4"

|

| Brute Ratel

| http.html\_hash:-1957161625

product:"Brute Ratel C4"

|

Vous pouvez aussi retrouver des **JARM** de C2 qui sont des empreintes des certificats par défaut :

- [https://github.com/BushidoUK/OSINT-SearchOperators/blob/main/ShodanAdversaryInfa.md](https://github.com/BushidoUK/OSINT-SearchOperators/blob/main/ShodanAdversaryInfa.md)

#### API

Pour utiliser l'API, il vous faut payer (une version premium à 69$ payable en une seule fois vous autorise à 100 queries par mois).

Une fois votré clé API récupérée, vous pouvez initialiser shodan :

```bash

shodan init

```

Pour faire une recherche :

```bash

shodan search ""

```

Pour trouver des informations sur une IP :

```bash

shodan host

```

Pour télécharger les résultats d'une recherche au format **JSON** :

```bash

shodan download