La machine intermédiaire doit être munie d'un serveur SSH et vous devez avoir des accès SSH pour vous connecter dessus.

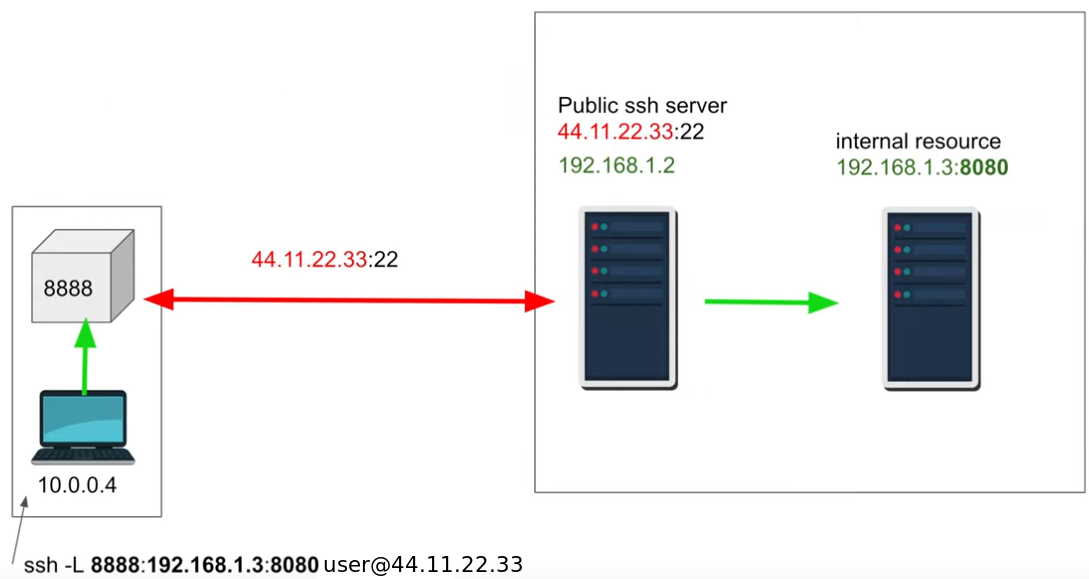

#### Local port forwarding [](https://wiki.neopipe.fr/uploads/images/gallery/2024-02/zKFimage.png) ``` ssh -LVous devriez pouvoir accéder à votre service via **localhost:<LOCAL\_PORT>**

**Le tunnel restera ouvert tant que la session SSH est active.**

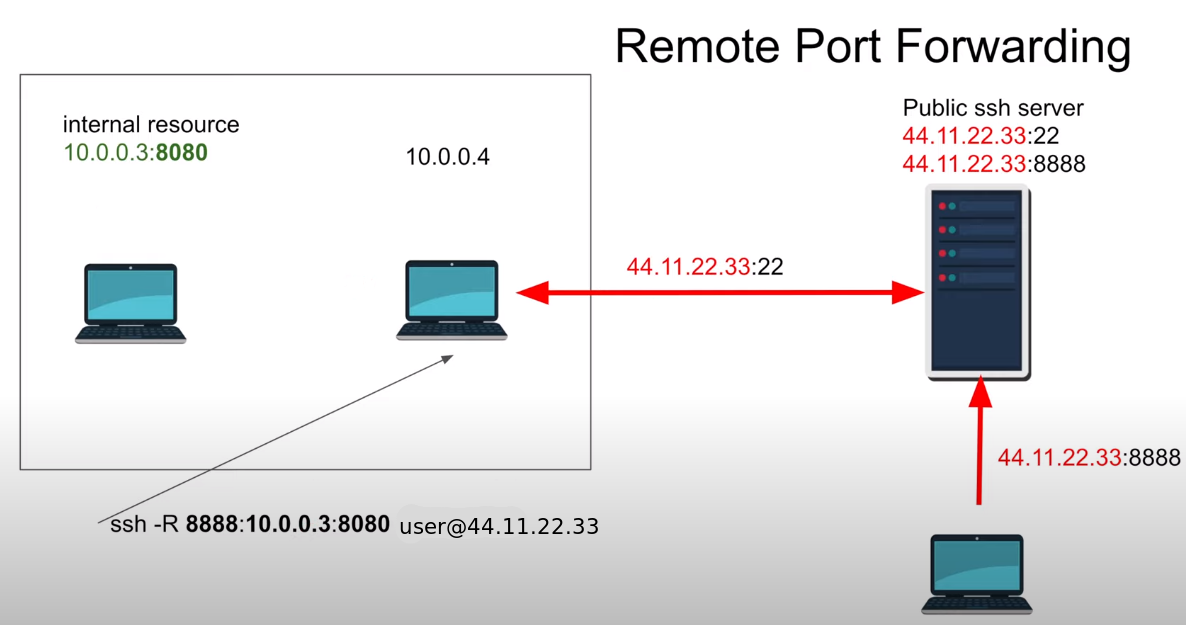

#### Remote port forwarding [](https://wiki.neopipe.fr/uploads/images/gallery/2024-02/capture-decran-du-2024-02-06-21-03-23.png) ``` ssh -RCette commande exposera le service du **DST** sur le **LISTENER**.

## Chisel #### Prérequis - Trouvez un port non utilisé (absent de cette liste) : ```bash (netstat -punta || ss -n -t -p -u) ``` #### Installation Voici le lien github de l'outil : - [https://github.com/jpillora/chisel/](https://github.com/jpillora/chisel/) Vous pouvez installer l'outil sur le poste intermédiaire si vous avez les droits **root** grâce à la commande suivante : ```bash curl https://i.jpillora.com/chisel! | bash ``` Téléchargez le binaire (version 19.1) : ```bash curl -O -L https://github.com/jpillora/chisel/releases/download/v1.9.1/chisel_1.9.1_linux_amd64.gz && gunzip chisel_1.9.1_linux_amd64.gz && mv chisel_1.9.1_linux_amd64 chisel && chmod +x chisel ``` #### Port forwarding - Sur le pc intermédiaire, lancez la commande suivante : ```bash ./chisel server -pSur la machine de l'attaquant vous pourrez accéder au service via **localhost:<LOCAL\_PORT>**

#### Reverse port forwarding - Sur le poste de l'attaquant : ```bash ./chisel serverSur la machine de l'attaquant vous pourrez accéder au service via **localhost:<LOCAL\_PORT>**

## Socat #### Installation Voici le Github du projet : - [https://github.com/3ndG4me/socat](https://github.com/3ndG4me/socat) Pour télécharger le binaire : ```bash curl -o socat -L https://github.com/3ndG4me/socat/releases/download/v1.7.3.3/socatx64.bin && chmod +x socat ``` Sinon, installez le depuis les dépôts : ```bash apt install -y socat ``` #### Port forwarding ```bash socat TCP-LISTEN:Le service de la machine **REMOTE** sera exposé sur le **LOCAL\_PORT** de la machine qui exécute la commande.

## Sshuttle Ce logiciel permet d'établir une connexion VPN à travers un tunnel SSH sans nécessiter de privilège root sur la machine distante : - [https://github.com/sshuttle/sshuttle](https://github.com/sshuttle/sshuttle) ```bash sshuttle -vrTous le trafic sera routé par le réseau distant !

Voici un exemple : ```bash sshuttle -vr username@target-ip 10.1.1.0/24 ``` ## Netcat Il est possible de faire du port forwarding avec Netcat grâce à certaines options. Depuis la machine attaquante : ```bash nc -lv --broker --max-conns 2 ``` Et sur la machine intermédiaire : ```bash nc -nv