# Cracking

# [Exploitation/Cracking] Mots de passe

## Introduction

Cette page est dédiée au crackage de mots de passe avec des outils et des procédures.

[](https://wiki.neopipe.fr/uploads/images/gallery/2023-10/Pciimage.png)

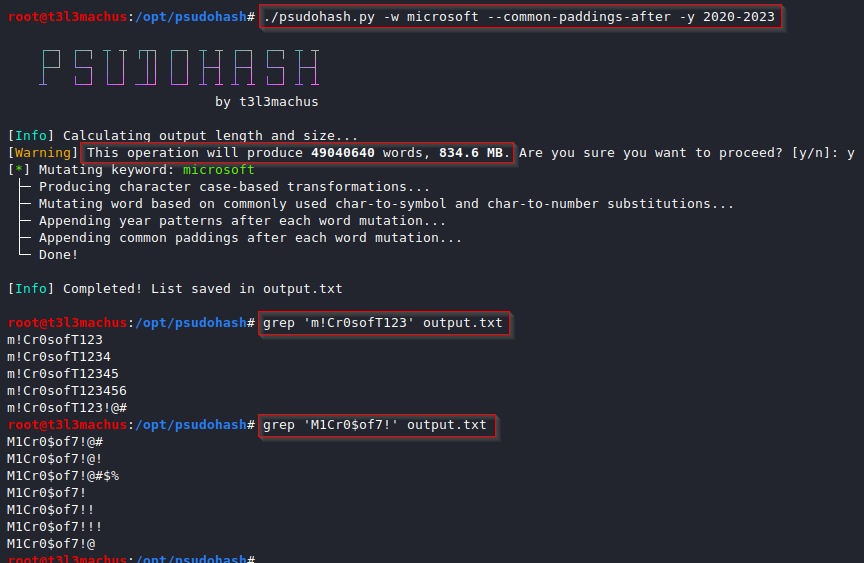

## Psudohash

Cet outil permet de générer des mutations d'un mot de passe.

- [https://github.com/t3l3machus/psudohash](https://github.com/t3l3machus/psudohash)

[](https://wiki.neopipe.fr/uploads/images/gallery/2023-09/fnjimage.png)

## Cupp

Permet de générer des mots de passes pour cibler une personne ou une entité en établissant le profil de ce dernier.

- [https://github.com/Mebus/cupp](https://github.com/Mebus/cupp)

[](https://wiki.neopipe.fr/uploads/images/gallery/2023-09/cupp-example.gif)

## Crunch

Permet de générer des mots de passe selon un patern et des propriétés comme une longueur spécifique ou l'utilisation de caractères spéciaux.

- [https://github.com/jim3ma/crunch](https://github.com/jim3ma/crunch)

## Hydra

[](https://wiki.neopipe.fr/uploads/images/gallery/2023-10/jgZimage.png)

Certainement le plus grand outil de brute force, il permet d'attaquer divers services et des pages de login web.

#### HTTP Get

```bash

hydra -l $USER -P -f http-get-form ":=:S=" -f

```

Exemple :

```bash

hydra -l admin -P /resources/rockyou.txt -f cozyhosting.htb http-get-form "/login:username=^USER^&password=^PASS^:S=logout.php" -f

```

#### HTTP Post

```bash

hydra -l $USER -P -f http-post-form :=

```

Exemple :

```bash

hydra -l admin -P /resources/rockyou.txt -f cozyhosting.htb http-post-form "/login:username=admin&password=^PASS^:Invalid username or password"

```

#### SSH

```bash

hydra -l -P -s 22 ssh

```

Exemple :

```bash

hydra -l michael -P /resources/rockyou.txt -s 22 10.10.243.36 ssh

```

## WFuzz

[](https://wiki.neopipe.fr/uploads/images/gallery/2023-09/JaLimage.png)

Outil de fuzzing de sous domaines mais ausside brute force de formulaires sur des pages web.

Exemple d'utilisation pour brute force un login sur une page web :

```

wfuzz -c -z file, --hs -d "=&=FUZZ"

```

## Fusionner des wordlists

Cela peut être utile lorsque vous avez générer des wordlists avec différents outils avec différents critères.

Plusieurs techniques sont possibles mais certaines sont plus optimisées.

Par ailleurs, il faut supprimer les doublons pour encore optimiser et réduire la taille de la wordlist de le temps de cracking.

#### Cat

L'outil cat permet de fusionner de manière basique deux fichiers textes :

```bash

cat file1.txt file2.txt file3.txt > combined_list.txt

```

On peut ensuite supprimer les doublons avec la commande suivante :

```bash

sort combined_list.txt | uniq -u > cleaned_combined_list.txt

```

#### Duplicut

Cet outil permet de fusionner vos wordlist de manière optimisée :

- [https://github.com/nil0x42/duplicut](https://github.com/nil0x42/duplicut)

## Username generator

Parfois, vous n'avez pas en votre possession le nom d'utilisateur de votre cible.

Cependant, avec son nom et son prénom vous pouvez créer une wordlist grâce à Username-Anarchy :

- [https://github.com/urbanadventurer/username-anarchy](https://github.com/urbanadventurer/username-anarchy)

## CeWL

Cet outil permet de générer une wordlist à partir d'un site web :

- [https://github.com/digininja/CeWL](https://github.com/digininja/CeWL)

## Bash

Avec du scripting bash vous pouvez générer des wordlists.

Voici un exemple de script :

```bash

#!/bin/bash

for year in {2020..2021};

do

for char in '!' '@' '#' '$' '%' '^' '&' '*' '('')';

do

echo "Fall${year}${char}";

done;

done > psw.lst

```

Cette technique fonctionne bien lorsque vous avez une idée précise du pattern que doit avoir le mot de passe cible.

# [Exploitation/Cracking] Hash

## Introduction

Cette page présente plusieurs outils et méthodologies pour casser des hashs.

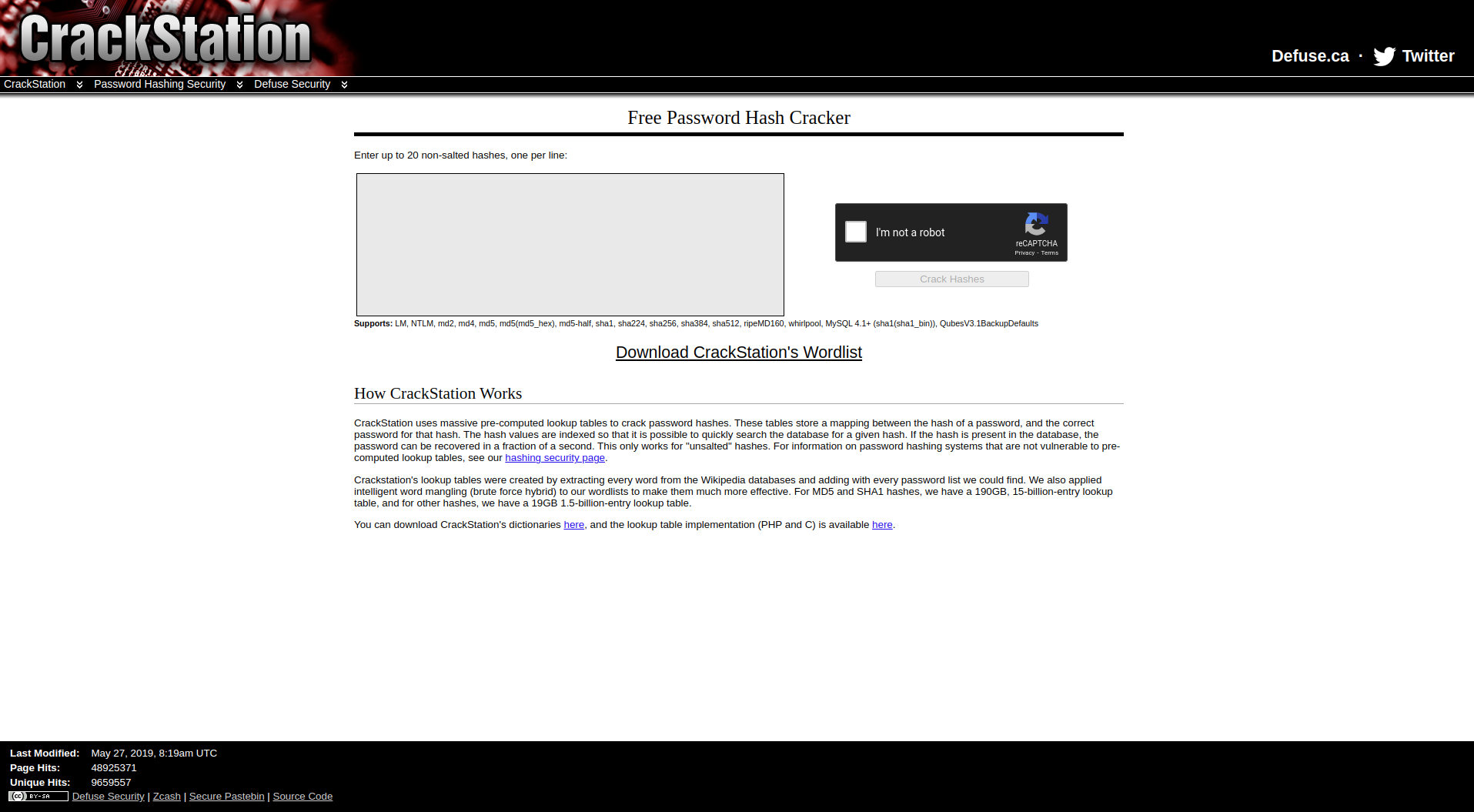

## Crackstation

C'est le site web de référence pour cracker vos hashs en tout genre.

[https://crackstation.net/](https://crackstation.net/)

[](https://wiki.neopipe.fr/uploads/images/gallery/2023-09/fHBimage.png)

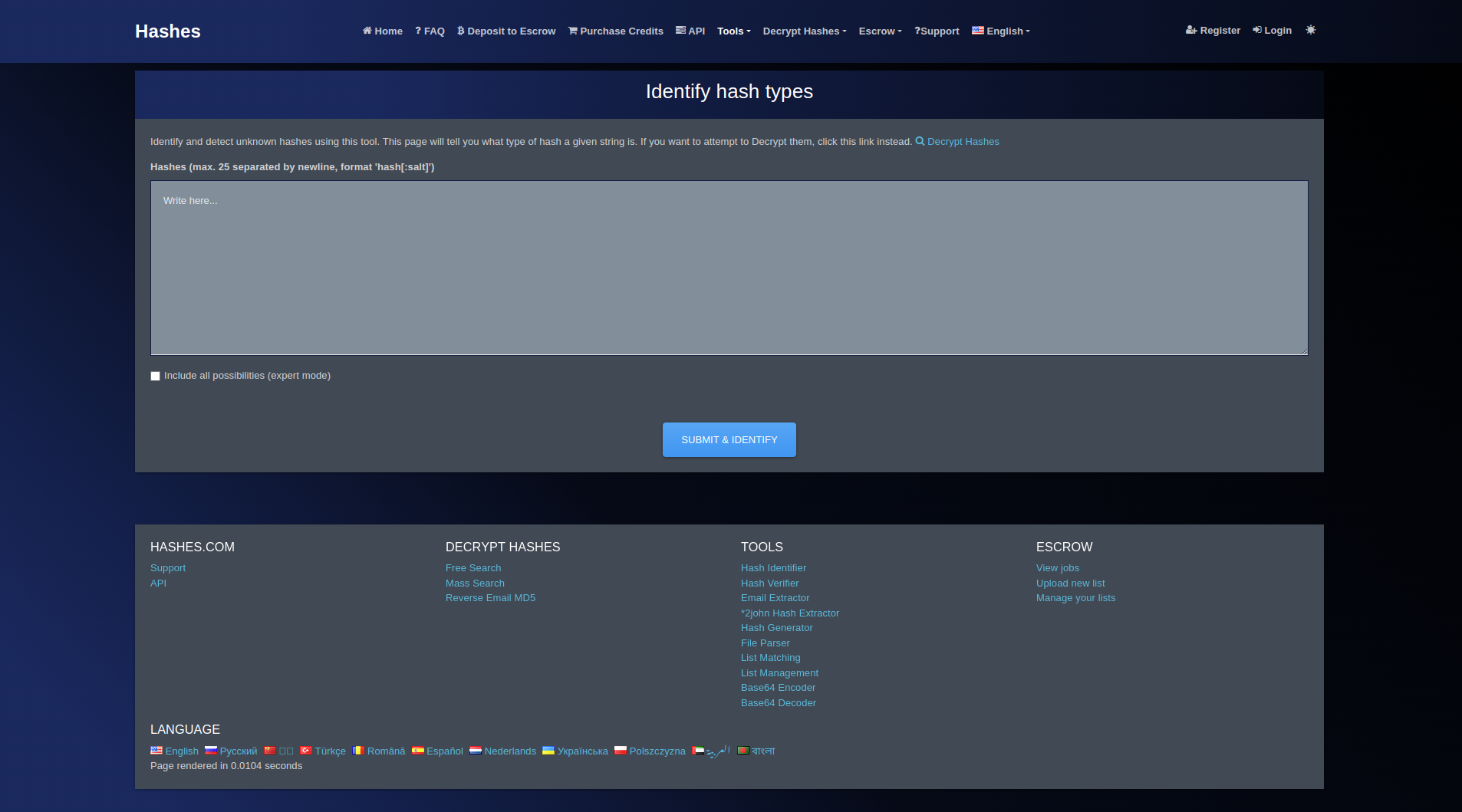

## Hashes.com

Cet outil en ligne est un peu similaire à crackstation mais plus performant.

S'il n'arrive pas à cracker le hash, il vous donnera au moins le type de hash (ce qui est pratique pour pouvoir lancer une attaque avec hashcat ou john par la suite).

[https://hashes.com/en/tools/hash\_identifier](https://hashes.com/en/tools/hash_identifier)

## [](https://wiki.neopipe.fr/uploads/images/gallery/2023-11/Jvtimage.png)

## Name That Hash

Ce site permet d'identifier le type de hash :

- [https://nth.skerritt.blog/](https://nth.skerritt.blog/)

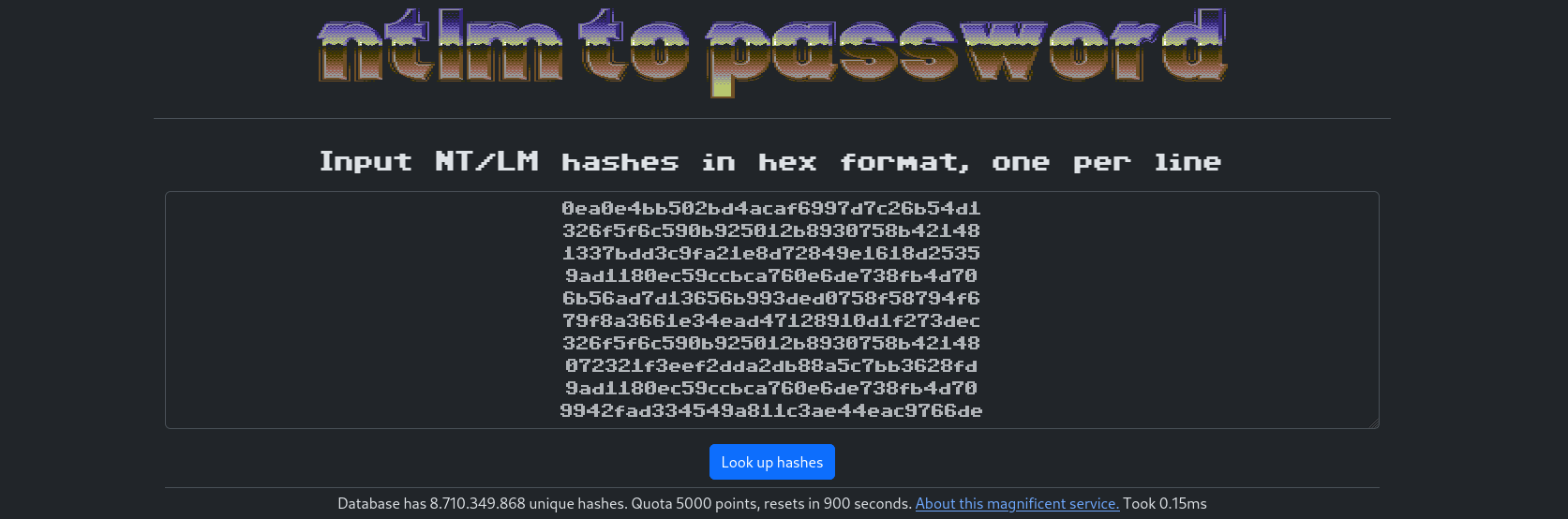

## NTLM.pw

Ce site permet de casser vos hashs NTLM presque instantannément. Il est composé d'une base de donnée de 8,7 milliards de hashs donc vous devriez réussir à casser vos hashs tranquillement.

- [https://ntlm.pw/](https://ntlm.pw/)

[](https://wiki.neopipe.fr/uploads/images/gallery/2023-12/6Awimage.png)

## JohnTheRipper

C'est un incontournable pour les attaques brute force à partir de wordlist.

Il supporte plusieurs formats comme des archives zip ou rar et même des mots de passes systèmes Windows ou Linux.

#### [](https://wiki.neopipe.fr/uploads/images/gallery/2023-09/jGvimage.png)Password Unix

Saisir la ligne de l'utilisateur concerné du fichier **/etc/passwd** dans le fichier **passwd.txt** :

```

root:x:0:0:root:/root:/bin/bash

```

Saisir la ligne de l'utilisateur concerné du fichier **/etc/shadow** dans le fichier **shadow.txt** :

```

root:$6$riekpK4m$uBdaAyK0j9WfMzvcSKYVfyEHGtBfnfpiVbYbzbVmfbneEbo0wSijW1GQussvJSk8X1M56kzgGj8f7DFN1h4dy1:18226:0:99999:7:::

```

Obtenir le fichier **unshadowed.txt** qui sera approprié pour casser le hash avec john :

```bash

unshadow passwd.txt shadow.txt > unshadowed.txt

```

Puis lancer l'attaque avec john :

```bash

john --wordlist=/usr/share/wordlists/rockyou.txt unshadowed.txt

```

#### Mot de passe archive ZIP

Obtenir le hash du mot de passe de l'archive grâce à **zip2john** :

```

zip2john archive.zip > hash.txt

```

Lancer l'attaque :

```bash

john --wordlist=/usr/share/wordlists/rockyou.txt hash.txt

```

#### Mot de passe archive RAR

Obtenir le hash du mot de passe de l'archive grâce à **zip2john** :

```

zip2john archive.zip > hash.txt

```

Lancer l'attaque :

```bash

john --wordlist=/usr/share/wordlists/rockyou.txt hash.txt

```

#### Phrase de passe SSH

Obtenir le hash du mot de passe de l'archive grâce à **zip2john** :

```

ssh2john archive.zip > hash.txt

```

Lancer l'attaque :

```bash

john --wordlist=/usr/share/wordlists/rockyou.txt hash.txt

```

#### Mot de passe mySQL

Si vous parvenez à extraire des mots de passe d'utilisateurs dans une table de base de donnée mySQL, vous pouvez l'attaquer avec john :

```bash

john --wordlist=/usr/share/wordlists/rockyou.txt hash.txt

```

#### Génération de wordlist

John permet la génération d'une wordlist mutée (des mutations vont être générées selon des règles) :

```

john --wordlist= --rules= --stdout >